3.2 - Montando uma topologia complexa

É importante que se tenha em mente que não existe solução perfeita ou ideal quando se fala em construir um firewall. Uma topologia de segurança de perímetro depende muito da rede em questão, suas subdivisões, conexões com outras redes, níveis de segurança, conexões à internet e outras questões.

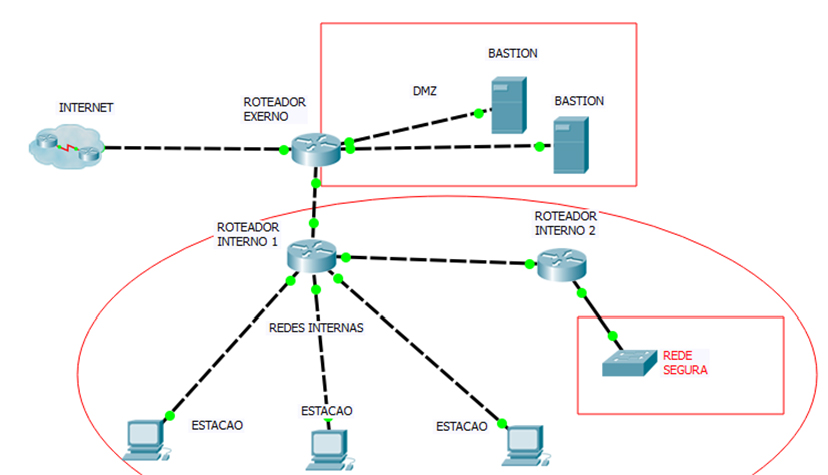

A figura a seguir mostra um exemplo de topologia mais complexa.

Existem diversas soluções desenvolvidas sob o critério de licença de software livre, que implementam o controle de acesso perimetral em redes TCP-IP. Veja as soluções mais comuns.

Veja as soluções

Soluções mais comuns:

1) Netfilter (Iptables), para Linux;

2) Ipfilter (IPF) e IP Firewall (IPFW), para FreeBSD;

3) Packet Filter (PF), para OpenBSD, e FreeBSD.

X

Copyright © 2014 AIEC.